हाइपरजैकिंग: Difference between revisions

No edit summary |

No edit summary |

||

| (2 intermediate revisions by 2 users not shown) | |||

| Line 33: | Line 33: | ||

{{Reflist|30em}} | {{Reflist|30em}} | ||

[[Category:Citation Style 1 templates|M]] | |||

[[Category:Collapse templates]] | |||

[[Category:Created On 15/05/2023]] | [[Category:Created On 15/05/2023]] | ||

[[Category:Lua-based templates]] | |||

[[Category:Machine Translated Page]] | [[Category:Machine Translated Page]] | ||

[[Category:Navigational boxes| ]] | |||

[[Category:Navigational boxes without horizontal lists]] | |||

[[Category:Pages with reference errors]] | [[Category:Pages with reference errors]] | ||

[[Category:Pages with script errors]] | [[Category:Pages with script errors]] | ||

[[Category:Short description with empty Wikidata description]] | [[Category:Short description with empty Wikidata description]] | ||

[[Category:Sidebars with styles needing conversion]] | |||

[[Category:Template documentation pages|Short description/doc]] | [[Category:Template documentation pages|Short description/doc]] | ||

[[Category:Templates Translated in Hindi]] | [[Category:Templates Translated in Hindi]] | ||

[[Category:Templates Vigyan Ready]] | [[Category:Templates Vigyan Ready]] | ||

[[Category:Templates based on the Citation/CS1 Lua module]] | |||

[[Category:Templates generating COinS|Cite magazine]] | |||

[[Category:Templates generating microformats]] | |||

[[Category:Templates that add a tracking category]] | [[Category:Templates that add a tracking category]] | ||

[[Category:Templates that are not mobile friendly]] | |||

[[Category:Templates that generate short descriptions]] | [[Category:Templates that generate short descriptions]] | ||

[[Category:Templates using TemplateData]] | |||

[[Category:Wikipedia fully protected templates|Cite magazine]] | |||

[[Category:Wikipedia metatemplates]] | |||

Latest revision as of 16:21, 29 May 2023

| एक श्रृंखला का हिस्सा |

| कंप्यूटर हैकिंग |

|---|

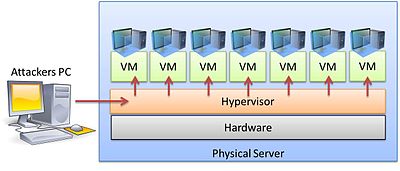

हाइपरजैकिंग एक ऐसा हमला है जिसमें एक हैकर (कंप्यूटर सुरक्षा) सूत्र पर मैलिशीयस नियंत्रण लेता है जो वर्चुअल मशीन (वीएम) होस्ट के भीतर वर्चुअल वातावरण बनाता है।[1] हमले का आशय उस ऑपरेटिंग सिस्टम को लक्षित करना है जो वर्चुअल मशीनों के नीचे है ताकि हमलावर का प्रोग्राम चल सके और इसके ऊपर के वीएम पर एप्लिकेशन इसकी उपस्थिति से पूरी तरह अनजान रहे।

समीक्षा

हाइपरजैकिंग में एक मैलिशीयस, बनावटी हाइपरविजर स्थापित करना सम्मिलित है जो पूरे सर्वर सिस्टम का प्रबंधन कर सकता है। नियमित सुरक्षा उपाय अप्रभावी होते हैं क्योंकि ऑपरेटिंग सिस्टम को पता नहीं चलेगा कि मशीन से समझौता किया गया है। हाइपरजैकिंग में, हाइपरविजर विशेष रूप से स्टील्थ मोड में काम करता है और मशीन के नीचे चलता है, यह पता लगाने में अधिक कठिन बनाता है और कंप्यूटर सर्वर तक पहुंच प्राप्त करने की अधिक संभावना होती है जहां यह पूरे संस्थान या कंपनी के संचालन को प्रभावित कर सकता है। यदि हैकर हाइपरवाइजर तक पहुंच प्राप्त करता है, तो उस सर्वर से जुड़ी हर चीज में क्रमभंग किया जा सकता है।[2] जब संवेदनशील जानकारी की सुरक्षा और सुरक्षा की बात आती है तो हाइपरविजर विफलता के एकल बिंदु का प्रतिनिधित्व करता है।[3]

हाइपरजैकिंग हमले के सफल होने के लिए, एक हमलावर को निम्नलिखित तरीकों से हाइपरविजर का नियंत्रण लेना होगा:[4]

- मूल हाइपरविजर के नीचे दुष्ट हाइपरविजर को अन्तःक्षेप करना

- सीधे मूल हाइपरविजर का नियंत्रण प्राप्त करना

- किसी विद्यमान हाइपरविजर के ऊपर अवांछित हाइपरवाइजर चलाना

शमन तकनीक

वर्चुअल वातावरण में कुछ बुनियादी अभिकल्पना सुविधाएँ हाइपरजैकिंग के जोखिमों को कम करने में मदद कर सकती हैं:

- हाइपरविजर के सुरक्षा प्रबंधन को नियमित ट्रैफिक से अलग रखा जाना चाहिए। यह हाइपरविजर से संबंधित की तुलना में अधिक नेटवर्क संबंधी उपाय है।[1]

- गेस्ट ऑपरेटिंग सिस्टम की हाइपरवाइजर तक पहुंच कभी नहीं होनी चाहिए। प्रबंधन उपकरण अतिथि OS से स्थापित या उपयोग नहीं किए जाने चाहिए।[1]

- हाइपरविजर को नियमित रूप से पैबंदन करना।[1]

ज्ञात हमले

2015 के प्रारम्भ तक, अवधारणा परीक्षण के प्रमाण के अतिरिक्त एक सफल हाइपरजैकिंग के वास्तविक प्रदर्शन का कोई प्रतिवेदन नहीं था। वेनम (सुरक्षा भेद्यता) (CVE-2015-3456) मई 2015 में सामने आया था और इसमें कई डेटा केंद्रों को प्रभावित करने की क्षमता थी। [5] हाइपरवाइज़र तक सीधे पहुँचने में कठिनाई के कारण हाइपरजैकिंग दुर्लभ हैं; हालाँकि, हाइपरजैकिंग को वास्तविक दुनिया का खतरा माना जाता है।[6]

29 सितंबर, 2022 को मांडिएंट और वीएमवेयर ने संयुक्त रूप से अपने निष्कर्षों को सार्वजनिक किया कि एक हैकर समूह ने अनियंत्रित रूप से मैलवेयर-आधारित हाइपरजैकिंग हमलों को सफलतापूर्वक कार्यान्वित किया, [7] और एक स्पष्ट जासूसी अभियान में कई लक्ष्य प्रणालियों को प्रभावित किया। [8][9] जवाब में, मैंडिएंट ने वीएमवेयर ईएसएक्सआई हाइपरवाइज़र परिवेश को हार्डनिंग (कंप्यूटिंग) करने के लिए अनुशंसाओं के साथ एक सुरक्षा मार्गदर्शिका जारी की।[10]

यह भी देखें

संदर्भ

- ↑ 1.0 1.1 1.2 1.3 "हाइपरजैकिंग". Telelink. Archived from the original on 27 February 2015. Retrieved 27 February 2015.

- ↑ Gray, Daniel. "हाइपरजैकिंग - भविष्य के कंप्यूटर सर्वर के लिए खतरा". SysChat. Retrieved 27 February 2015.

- ↑ Ryan, Sherstobitoff. "Virtualization Security - Part 2". Virtualization Journal. Retrieved 27 February 2015.

- ↑ Sugano, Alan. "सुरक्षा और सर्वर वर्चुअलाइजेशन". WindowsITPro. Archived from the original on 27 February 2015. Retrieved 27 February 2015.

- ↑ "जहर भेद्यता". CrowdStrike.com. Retrieved 18 October 2016.

- ↑ "सामान्य वर्चुअलाइजेशन भेद्यताएं और जोखिमों को कैसे कम करें". Penetration Testing Lab. Retrieved 27 February 2015.

- ↑ Marvi, Alexander; Koppen, Jeremy; Ahmed, Tufail; Lepore, Jonathan (September 29, 2022). "Bad VIB(E)s Part One: Investigating Novel Malware Persistence Within ESXi Hypervisors". Mandiant Blog. Archived from the original on September 30, 2022. Retrieved 30 September 2022.

- ↑ Greenberg, Andy (September 29, 2022). "गुप्त हैकर कपटी जासूसी के लिए 'हाइपरजैकिंग' लक्ष्य हैं". Wired. Archived from the original on September 30, 2022. Retrieved 30 September 2022.

- ↑ Hardcastle, Jessica Lyons (September 29, 2022). "गुप्त मैलवेयर हाइपरविजर स्तर की जासूसी के लिए VMware की दुकानों को निशाना बनाता है". The Register. Archived from the original on September 30, 2022. Retrieved 30 September 2022.

- ↑ Marvi, Alexander; Blaum, Greg (September 29, 2022). "Bad VIB(E)s Part Two: Detection and Hardening within ESXi Hypervisors". Mandiant Blog. Archived from the original on September 30, 2022. Retrieved 30 September 2022.