बॉयोमेट्रिक्स

बॉयोमीट्रिक्स मानव विशेषताओं से संबंधित शरीर माप और गणना हैं। बायोमेट्रिक बहु-कारक प्रमाणीकरण या यथार्थवादी प्रमाणीकरण का उपयोग कंप्यूटर विज्ञान में पहचान और अभिगम नियंत्रण के रूप में किया जाता है। तथा इसका उपयोग उन समूहों में व्यक्तियों की पहचान करने के लिए भी किया जाता है, जो सर्वेक्षण में होते हैं।

बॉयोमीट्रिक पहचानकर्ता व्यक्तियों को वर्गीकरण करने और उनका वर्णन करने के लिए उपयोग की जाने वाली विशिष्ट, मापने योग्य विशेषताएं होती हैं। जो बॉयोमीट्रिक पहचानकर्ताओं को अधिकांश शारीरिक विशेषताओं के रूप में वर्गीकृत किया जाता है, जो शरीर के आकार से संबंधित होते हैं। तथा कई उदाहरणों में सम्मिलित हैं, लेकिन अंगुली की छाप तक सीमित नहीं होती हैं।[1] हथेली की नसें, चेहरे की पहचान प्रणाली, DNA, हथेली का प्रिंट, हाथ की ज्यामिति, आँख की पहचान, रेटिना स्कैन और दुर्गंधयुक्त व्यवहार संबंधी विशेषताएं किसी व्यक्ति के व्यवहार के तरीके से संबंधित होती हैं, जिसमें माउस ट्रैकिंग,[2] टाइपिंग लय, गति, हस्ताक्षर पहचान, व्यवहार रूपरेखा और प्रमाणपत्र की पहचान सम्मिलित होता हैं, लेकिन यह इन्हीं तक सीमित नहीं होता है। कुछ शोधकर्ताओं ने बायोमेट्रिक्स के बाद वाले वर्ग का वर्णन करने के लिए व्यवहारमिति शब्द गढ़ा है।[3]

अभिगम नियंत्रण के अधिक पारंपरिक साधनों में सुरक्षा टोकन-आधारित पहचान प्रणालियाँ सम्मिलित होती हैं, जैसे कि ड्राइविंग लाइसेंस या पासपोर्ट, और ज्ञान-आधारित पहचान प्रणालियाँ, जैसे पासवर्ड या व्यक्तिगत पहचान संख्या सम्मिलित होती हैं। चूंकि बायोमेट्रिक पहचानकर्ता व्यक्तियों के लिए अद्वितीय होती हैं, तथा वे टोकन और ज्ञान-आधारित विधियों की तुलना में पहचान सत्यापित करने में अधिक विश्वसनीय होते हैं। हालाँकि, बायोमेट्रिक पहचानकर्ताओं का संग्रह इस जानकारी के मौलिक उपयोग के बारे में गोपनीयता संबंधी चिंताओं को प्रस्तुत करता है।

बायोमेट्रिक कार्यक्षमता

बायोमेट्रिक प्रमाणीकरण के लिए मानव शरीर विज्ञान, रसायन विज्ञान या व्यवहार के लिए कई अलग-अलग पहलुओं का उपयोग किया जा सकता है। किसी विशिष्ट अनुप्रयोगो में उपयोग के लिए किसी विशेष बायोमेट्रिक के चयन में कई कारकों का भार सम्मिलित होता है। जैन एट अल।(1999)[4] बायोमेट्रिक प्रमाणीकरण में उपयोग के लिए किसी भी विशेषता की उपयुक्तता का आकलन करते समय उपयोग किए जाने वाले ऐसे सात कारकों की पहचान की गयी थी।

- सार्वभौमिकता का अर्थ है कि एक प्रणाली का उपयोग करने वाले प्रत्येक व्यक्ति में विशेषता होनी चाहिए।

- विशिष्टता का अर्थ है कि प्रासंगिक आबादी में व्यक्तियों के लिए विशेषता पर्याप्त रूप से भिन्न होनी चाहिए, ताकि उन्हें एक दूसरे से अलग किया जा सके।

- स्थायित्व उस तरीके से संबंधित होता है, जिसमें एक विशेषता समय के साथ परिवर्तित होती है। तथा अधिक विशेष रूप से विशिष्ट मिलान कलन विधि के संबंध में अच्छी स्थायित्व वाली विशेषता समय के साथ उचित रूप से अपरिवर्तनीय होगी।

- मापनीयता(सामूहिकता) विशेषता के अधिग्रहण या माप में सरलता से संबंधित होता है। तथा इसके अतिरिक्त अधिग्रहीत डेटा एक ऐसे रूप में होना चाहिए, जो प्रासंगिक सुविधा सेटों के बाद के प्रसंस्करण और निष्कर्षण की अनुमति देता है।

- प्रदर्शन उपयोग की गई तकनीक की सटीकता, गति और मजबूती से संबंधित होता है।(अधिक विवरण के लिए #प्रदर्शन अनुभाग देखें)।

- स्वीकार्यता का संबंध इस बात से होता है कि प्रासंगिक आबादी में व्यक्ति कितनी अच्छी तरह से प्रौद्योगिकी को स्वीकार करते हैं, जैसे कि वे अपनी बायोमेट्रिक विशेषता को पकड़ने और मूल्यांकन करने के लिए तैयार होते हैं।

- छल का संबंध उस सहजता से है, जिससे किसी शिल्पकृति या स्थानापन्न का उपयोग करके किसी गुण की नकल की जा सकती है।

उचित बायोमेट्रिक का उपयोग बहुत ही अनुप्रयोग पर निर्भर होता है। सुविधा और सुरक्षा के आवश्यक स्तरों के आधार पर कुछ बायोमेट्रिक्स दूसरों की तुलना में बेहतर होंगे।[5] तथा कोई भी बायोमेट्रिक प्रत्येक संभव अनुप्रयोग की सभी आवश्यकताओं को पूरा नहीं करेगा।[4]

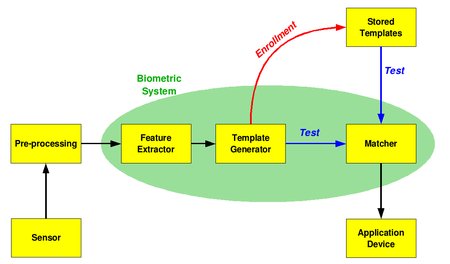

ब्लॉक आरेख बायोमेट्रिक प्रणाली के दो बुनियादी तरीकों को दर्शाता है।[6] सबसे पहले सत्यापन या प्रमाणीकरण मोड में प्रणाली बायोमेट्रिक डेटाबेस में संग्रहीत एक विशिष्ट सांचा के साथ गृहीत किए गए बायोमेट्रिक की एक-से-एक तुलना करता है, ताकि यह सत्यापित किया जा सके कि वह व्यक्ति ही है, जिसका वे दावा करते हैं। किसी व्यक्ति के सत्यापन में तीन चरण सम्मिलित होते हैं।[7] पहले चरण में, सभी उपयोगकर्ताओं के लिए संदर्भ प्रारूप तैयार किए जाते हैं। और प्रारूप डेटाबेस में संग्रहीत किए जाते हैं। दूसरे चरण में, कुछ नमूनों के संदर्भ प्रारूप के साथ मिलान किया जाता है, ताकि वास्तविक और नकली स्कोर तैयार किए जा सके और सीमा की गणना की जा सके। तथा तीसरा चरण परीक्षण चरण होता है। जो तुलना के लिए किस टेम्पलेट का उपयोग किया जाना चाहिए, यह इंगित करने के लिए, यह प्रक्रिया एक स्मार्ट कार्ड, उपयोगकर्ता का नाम या आईडी नंबर(जैसे व्यक्तिगत पहचान संख्या) का उपयोग कर सकती है।[note 1] सकारात्मक पहचान सत्यापन मोड का एक सामान्य उपयोग होता है।, जिसका उद्देश्य कई लोगों को एक ही पहचान का उपयोग करने से रोकना होता है।[6]

दूसरी पहचान मोड में प्रणाली एक अज्ञात व्यक्ति की पहचान स्थापित करने के प्रयास में बायोमेट्रिक डेटाबेस के खिलाफ एक-से-कई तुलना करता है। यह प्रणाली व्यक्ति की पहचान करने में सफल होगा यदि बायोमेट्रिक प्रारूप के डेटाबेस में टेम्पलेट से तुलना पहले से निर्धारित सीमा के भीतर आती है। तो पहचान मोड का उपयोग सकारात्मक पहचान के लिए किया जा सकता है। ताकि उपयोगकर्ता को उपयोग किए जाने वाले टेम्पलेट के बारे में कोई जानकारी प्रदान न करनी पड़े या व्यक्ति की नकारात्मक पहचान के लिए जहां प्रणाली यह स्थापित करती है, कि वह व्यक्ति कौन है। निहित या स्पष्ट रूप से होने से मना करता है।[6] तत्पश्चात् वाला कार्य केवल बायोमेट्रिक्स के माध्यम से प्राप्त किया जा सकता है, क्योंकि व्यक्तिगत पहचान के अन्य तरीके, जैसे पासवर्ड, पिन या कुंजियाँ अप्रभावी होती हैं।

जब कोई व्यक्ति पहली बार बायोमेट्रिक प्रणाली का उपयोग करता है, तो उसे नामांकन कहा जाता है। इस नामांकन के दौरान किसी व्यक्ति से बायोमेट्रिक की जानकारी प्राप्त और संग्रहीत की जाती है। तत्पश्चात् उपयोगों में बायोमेट्रिक जानकारी का पता लगाया जाता है और नामांकन के समय संग्रहीत जानकारी के साथ तुलना की जाती है। ध्यान दें कि यह महत्वपूर्ण होता है कि बायोमेट्रिक प्रणाली को जटिल होने के लिए ऐसी प्रणालियों का भंडारण और पुनर्प्राप्ति स्वयं सुरक्षित हो। पहला ब्लॉक(सेंसर) वास्तविक दुनिया और प्रणाली के बीच का अंतरापृष्ठ होता है। इसे सभी आवश्यक डेटा प्राप्त करना होता है। अधिकांश समय यह एक छवि अधिग्रहण प्रणाली है, लेकिन यह वांछित विशेषताओं के अनुसार बदल सकती है। दूसरा ब्लॉक सभी आवश्यक पूर्व-प्रसंस्करण करता है। इसमें सेंसर से कलाकृतियों को हटाना होता है, तथा इनपुट को बढ़ाने के लिए(जैसे पृष्ठभूमि ध्वनि को दूर करना), किसी प्रकार के सामान्यीकरण आदि का उपयोग करना। तीसरे ब्लॉक में आवश्यक सुविधाओं को निकाला जाता है। यह चरण एक महत्वपूर्ण चरण होता है, क्योंकि सही विशेषताओं को सर्वोत्तम तरीके से निकालने की आवश्यकता होती है। टेम्प्लेट बनाने के लिए संख्याओं के सदिस या विशेष गुणों वाली छवि का उपयोग किया जाता है। एक टेम्पलेट स्रोत से निकाली गई प्रासंगिक विशेषताओं का संश्लेषण है। तुलना कलन विधि में उपयोग नहीं किए जाने वाले बॉयोमीट्रिक माप के तत्वों के फ़ाइल आकार को कम करने और नामांकित की पहचान की रक्षा करने के लिए टेम्प्लेट में छोड़ दिया जाता है।[8] हालांकि, बायोमेट्रिक प्रणाली के दायरे के आधार पर मूल बायोमेट्रिक छवि स्रोतों को बनाए रखा जा सकता है, जैसे संघीय कर्मचारियों और ठेकेदारों(FIPS 201) के संघीय सूचना प्रसंस्करण मानक व्यक्तिगत पहचान सत्यापन(PIV) में उपयोग किए जाने वाले PIV- कार्ड होते है।[9]

नामांकन चरण के दौरान, टेम्पलेट किसी भी स्थान पर संग्रहीत किया जाता है। कार्ड पर या डेटाबेस में या दोनों मिलान चरण के दौरान प्राप्त टेम्पलेट एक मिलान को पास किया जाता है, जो इसे अन्य उपस्थित टेम्पलेट्स के साथ तुलना करता है, तथा किसी भी कलन विधि(जैसे हैमिंग दूरी) का उपयोग करके उनके बीच की दूरी का अनुमान लगाता है। मैचिंग प्रोग्राम इनपुट के साथ टेम्प्लेट का विश्लेषण करेगा। यह तब एक निर्दिष्ट उपयोग या उद्देश्य के लिए आउटपुट होता है।(उदाहरण के लिए प्रतिबंधित क्षेत्र में प्रवेश), हालांकि यह एक डर होता है, कि बायोमेट्रिक डेटा का उपयोग मिशन सरपण का सामना कर सकता है।[10][11] विशेषता माप और उपयोगकर्ता की आवश्यकताओं के आधार पर किसी भी व्यावहारिक अनुप्रयोग में बायोमेट्रिक्स का चयन।[7] एक विशेष बॉयोमीट्रिक का चयन करने में विचार करने के लिए कारकों में सम्मिलित होता हैं, प्रदर्शन, सामाजिक स्वीकार्यता, धोखाधड़ी और/या स्पूफिंग में सरलता, जटिलता, जनसंख्या व्याप्ति, आवश्यक उपकरण का आकार और पहचान की चोरी निवारण तथा बायोमेट्रिक का चयन उपयोगकर्ता की आवश्यकताओं पर आधारित होता है और सेंसर और उपकरण की उपलब्धता, कम्प्यूटेशनल समय और विश्वसनीयता, लागत, सेंसर आकार और बिजली की खपत पर विचार करता है।

बहुविध बायोमेट्रिक प्रणाली

बहुविधि बायोमेट्रिक प्रणाली यूनिमॉडल बायोमेट्रिक प्रणाली की सीमाओं को दूर करने के लिए कई सेंसर या बायोमेट्रिक्स का उपयोग करते हैं।[12] उदाहरण के लिए आइरिस पहचान प्रणाली को उम्र बढ़ने वाली आइरिस[13] से समझौता किया जा सकता है। और इलेक्ट्रॉनिक फिंगरप्रिंट पहचान को घिसे-पिटे या कटे हुए फिंगरप्रिंट से खराब किया जा सकता है। जबकि यूनिमॉडल बायोमेट्रिक प्रणाली उनके पहचानकर्ता की अखंडता से सीमित होती हैं, यह संभावना नहीं है कि कई यूनिमोडल प्रणाली समान सीमाओं से पीड़ित होंगे। बहुविधि बायोमेट्रिक प्रणाली एक ही मार्कर अर्थात, एक आईरिस की कई छवियां, या एक ही उंगली के स्कैन से जानकारी के सेट प्राप्त कर सकते हैं या विभिन्न बायोमेट्रिक्स से जानकारी प्राप्त कर सकते हैं। फिंगरप्रिंट स्कैन की आवश्यकता होती है, और ध्वनि की पहचान का उपयोग एक मौखिक पासकोड से करते हैं।[14][15]

बहुविधि बायोमेट्रिक प्रणाली इन यूनिमॉडल प्रणाली को क्रमिक रूप से एक साथ संयोजन या श्रृंखला में फ्यूज कर सकते हैं, जो क्रमशः अनुक्रमिक, समानांतर, पदानुक्रमित और सीरियल एकीकरण मोड को संदर्भित करते हैं। तथा पहचान प्रणाली के विभिन्न चरणों में बॉयोमीट्रिक्स जानकारी का संलयन हो सकता है। सुविधा स्तर संयोजन की स्थिति में डेटा स्वयं या कई बायोमेट्रिक्स से निकाले गई सुविधा को फ्यूज कर दिया जाता है। मैचिंग-स्कोर स्तर संयोजन विभिन्न तौर-तरीकों से संबंधित कई वर्गीकरण नियमों द्वारा उत्पन्न स्कोर को समेकित करता है। अंत में निर्णय स्तर के संलयन की स्थिति में बहुसंख्यकों के अंतिम परिणामों को बहुसंख्यक मतदान जैसी तकनीकों के माध्यम से संयोजित किया जाता है। सुविधा स्तर संयोजन को संयोजन के अन्य स्तरों की तुलना में अधिक प्रभावी माना जाता है क्योंकि फ़ीचर सेट में मैचिंग स्कोर या वर्गिकरण के आउटपुट निर्णय की तुलना में इनपुट बायोमेट्रिक डेटा के बारे में समृद्ध जानकारी होती है। इसलिए, सुविधा स्तर पर संयोजन से बेहतर पहचान परिणाम मिलने की उम्मीद होती है।[12]

नकली आक्रमण में बायोमेट्रिक प्रणाली के लिए नकली बायोमेट्रिक विशेषताएँ जमा करना सम्मिलित होता है, और यह एक बड़ा खतरा होता है, जो उनकी सुरक्षा को कम कर सकता है। मल्टी-मोडल बायोमेट्रिक प्रणाली को सामान्य रूप से नकली आक्रमण के लिए आंतरिक रूप से अधिक जटिल माना जाता है, लेकिन हाल के अध्ययनों[16] ने दिखाया है कि एक बायोमेट्रिक विशेषता को नकली करके उन्हें स्थगित जा सकता है।

प्रदर्शन

सभी बॉयोमीट्रिक प्रौद्योगिकियों की विभेदकारी सामर्थ्य एंट्रॉपी की मात्रा पर निर्भर करती हैं, जो वे मिलान और उपयोग करने में सक्षम होते हैं। [17] बायोमेट्रिक प्रणाली के लिए प्रदर्शन मेट्रिक्स के रूप में निम्नलिखित का उपयोग किया जाता है।[18]

- गलत मिलान दर(FMR, जिसे FAR = गलत स्वीकार दर भी कहा जाता है।) संभावना है कि प्रणाली गलत तरीके से डेटाबेस में एक गैर-मिलान वाले टेम्पलेट से इनपुट तरीके से मेल खाता है। यह उन अमान्य इनपुट्स के प्रतिशत को भी मापता है, जिन्हें गलत तरीके से स्वीकार किया जाता है। तथा समानता पैमाने की स्थिति में यदि व्यक्ति वास्तव में एक पाखंडी है, लेकिन मिलान स्कोर सीमा से अधिक है, तो उसे वास्तविक माना जाता है। यह FMR को बढ़ाता है, जो कि थ्रेशोल्ड मान पर भी निर्भर करता है।[7]

- गलत गैर-मिलान दर(FNMR, जिसे FRR = गलत अस्वीकृति दर भी कहा जाता है।) संभावना है कि प्रणाली इनपुट तरीके और डेटाबेस में मिलान करने वाले टेम्पलेट के बीच एक मिलान का पता लगाने में विफल रहता है। यह उन मान्य इनपुट्स के प्रतिशत को भी मापता है, जिन्हें गलत तरीके से अस्वीकार कर दिया गया है।

- प्राप्तकर्ता परिचालन विशेषता या सापेक्ष परिचालन विशेषता(ROC)- ROC प्लॉट FMR और FNMR के बीच व्यापार बंद का एक दृश्य लक्षण वर्णन है। सामान्य सामान्य रूप से मैचिंग कलन विधि एक सीमा के आधार पर निर्णय करता है, जो यह निर्धारित करता है कि एक मैच माने जाने के लिए इनपुट को टेम्प्लेट के कितने पास होना चाहिए। यदि दूरी कम हो जाती है, तो गलत गैर-मिलान कम होंगे लेकिन अधिक गलत स्वीकार होंगे। इसके विपरीत, एक उच्च सीमा FMR को कम करेगी। लेकिन FNMR को बढ़ाएगी। एक सामान्य भिन्नता पहचान त्रुटि ट्रेड-ऑफ(डीईटी) होती है, जो दोनों अक्षों पर सामान्य विचलन पैमानों का उपयोग करके प्राप्त की जाती है। यह अधिक रेखीय ग्राफ उच्च प्रदर्शन(दुर्लभ त्रुटियां) के लिए अंतरों को प्रकाशित करता है।

- समान त्रुटि दर या परिवर्तन प्रक्रिया त्रुटि दर(EER या CER)- वह दर जिस पर स्वीकृति और अस्वीकृति दोनों त्रुटियां समान होती हैं। EER का मान ROC वक्र से सरलता से प्राप्त किया जा सकता है। EER विभिन्न ROC वक्र वाले उपकरणों की सटीकता की तुलना करने का एक त्वरित तरीका होता है। सामान्य रूप से सबसे कम EER वाला उपकरण सबसे सटीक होता है।

- नामांकन दर में विफलता(FTE या FER)- वह दर जिस पर किसी इनपुट से टेम्पलेट बनाने का प्रयास असफल होता है। यह सामान्य रूप से निम्न-गुणवत्ता वाले इनपुट के कारण होता है।

- अधिकृत दर(एफटीसी) में विफलता- स्वचालित प्रणाली के भीतर, संभावना है कि प्रणाली सही ढंग से प्रस्तुत किए जाने पर बायोमेट्रिक इनपुट का पता लगाने में विफल रहता है।

- टेम्पलेट क्षमता- डेटा के समुच्चय की अधिकतम संख्या जिसे प्रणाली में संग्रहीत किया जा सकता है।

इतिहास

उंगलियों के निशान की एक प्रारंभिक सूची 1885 की है, जब जॉन वूसेटिच ने अर्जेंटीना में अपराधियों के उंगलियों के निशान का संग्रह प्रारम्भ किया था।[19] जोश एलेनबोजेन और नित्ज़न लेबोविक ने तर्क दिया कि बॉयोमीट्रिक्स की उत्पत्ति अल्फोंस बर्टिलॉन(1853-1914) द्वारा विकसित आपराधिक गतिविधि की पहचान प्रणाली और उंगलियों के निशान और फिजियोलॉजी के फ्रांसिस गैल्टन सिद्धांत द्वारा हुई थी।[20] लेबोविच के अनुसार गैल्टन के कार्य ने पूर्ण पहचान और आबादी के समावेशन और बहिष्करण दोनों की कुंजी के हिस्से के रूप में उंगलियों के निशान, फ़्रेनोलॉजी और चेहरे की विशेषताओं के लिए गणितीय प्रारूप के अनुप्रयोग का नेतृत्व किया।[21] तथा उनके अनुसार बायोमेट्रिक प्रणाली हमारे युग का पूर्ण राजनीतिक हथियार है और सॉफ्ट कंट्रोल का एक रूप है।[22] सिद्धांतकार डेविड लियोन ने कि पिछले दो दशकों के दौरान बायोमेट्रिक प्रणाली ने नागरिक बाजार में प्रवेश किया है, और नियंत्रण के सरकारी रूपों और निजी संगठित नियंत्रण के बीच की रेखाओं को धुंधला कर दिया है।[23] केली ए. गेट्स ने 9/11 को हमारे वर्तमान की सांस्कृतिक भाषा के लिए महत्वपूर्ण मोड़ के रूप में पहचाना- सांस्कृतिक अध्ययन की भाषा में, 9/11 का परिणाम अभिव्यक्ति का एक क्षण था, जहां वस्तुओं या घटनाओं का कोई आवश्यक संबंध नहीं होता है। एक साथ और एक नया प्रवचन गठन स्थापित किया गया है। तथा होमलैंड सुरक्षा प्रौद्योगिकी के रूप में स्वचालित चेहरे की पहचान किया जाता है।[24]

अनुकूलनीय बायोमेट्रिक प्रणाली

अनुकूली बायोमेट्रिक प्रणाली का उद्देश्य परिचालन डेटा के अंतर वर्ग भिन्नता के लिए टेम्प्लेट या प्रारूप को स्वतः नवीनीकरण करना होता है।[25] इन प्रणालियों के दोहरे लाभ सीमित प्रशिक्षण डेटा की समस्या को हल कर रहे हैं और अनुकूलन के माध्यम से इनपुट डेटा के अस्थायी रूपांतरों का अनुवर्तन कर रहे हैं। हाल ही में,अनुकूली बॉयोमीट्रिक्स ने अनुसंधान समुदाय से महत्वपूर्ण ध्यान प्राप्त किया है। उनके प्रमुख प्रख्यापित फायदों के कारण इस शोध दिशा को गति मिलने की उम्मीद है। सबसे पहले एक अनुकूल बायोमेट्रिक प्रणाली के साथ नामांकन प्रक्रिया के दौरान अब बड़ी संख्या में बायोमेट्रिक नमूने एकत्र करने की आवश्यकता नहीं होती है। दूसरा, परिवर्तित परिवेश से निपटने के लिए फिर से नामांकन करना या प्रणाली को खरोंच से फिर से प्रशिक्षित करना आवश्यक नहीं होता है। तथा यह सुविधा बॉयोमीट्रिक प्रणाली को बनाए रखने की लागत को लगभग कम कर सकती है। इन फायदों के अतिरिक्त इन प्रणालियों से जुड़े कई विवाद सम्मिलित होते हैं। बायोमेट्रिक प्रणाली द्वारा गलत वर्गीकरण त्रुटि के लिए, नकली प्रारूप का उपयोग करके अनुकूलन का कारण बनता है। हालाँकि, अनुकूली बायोमेट्रिक्स के क्षेत्र से जुड़े खुले विवाद को हल करने के लिए निरंतर अनुसंधान प्रयासों को निर्देशित किया जाता है। रतनी एट अल द्वारा समीक्षात्मक समीक्षा में अनुकूली बायोमेट्रिक प्रणाली के बारे में अधिक जानकारी पाई जा सकती है।

उभरती बायोमेट्रिक्स में हाल की प्रगति

हाल के दिनों में, मस्तिष्क(प्रमस्तिष्क विद्युत आरेख) और हृदय(विद्युतहृद्लेख) संकेतों पर आधारित बायोमेट्रिक्स सामने आए हैं।[26][27][28] मानव संवहनी तरीके की छवियों के आधार पर, पैटर्न-मान्यता तकनीकों का उपयोग करते हुए, उंगली की नस की पहचान एक उदाहरण होता है। इस नई तकनीक का लाभ यह है कि यह पारंपरिक बॉयोमीट्रिक्स जैसे उंगलियों के निशान की तुलना में अधिक वंचक प्रतिरोधी होती है। हालांकि, ऐसी तकनीक सामान्य रूप से अधिक जटिल होती है और समय के साथ कम सटीकता और खराब पुनरुत्पादन जैसी समस्याएं होती हैं।

बायोमेट्रिक उत्पादों के पोर्टेबिलिटी पक्ष पर अधिक से अधिक विक्रेता महत्वपूर्ण रूप से लघु बायोमेट्रिक प्रमाणीकरण प्रणाली(बीएएस) को अपना रहे हैं, जिससे विशेष रूप से बड़े पैमाने पर प्रविस्तारण के लिए विस्तृत लागत बचत हो रही है।

ऑपरेटर हस्ताक्षर

ऑपरेटर हस्ताक्षर एक बायोमेट्रिक मोड होता है, जहां एक उपकरण या जटिल प्रणाली का उपयोग करने वाले व्यक्ति को एक सत्यापन टेम्पलेट के रूप में प्रस्तुत किया जाता है।[29] इस प्रकार के बायोमेट्रिक हस्ताक्षर का एक संभावित उपयोग टेलीरोबोटिक सर्जरी प्रणाली के दूरस्थ उपयोगकर्ताओं के बीच अंतर करना होता है, जो संचार के लिए सार्वजनिक नेटवर्क का उपयोग करते हैं।[29]

कुछ सार्वजनिक नेटवर्क के लिए प्रस्तावित आवश्यकता

जॉन माइकल मैककोनेल, संयुक्त राज्य नौसेना में एक पूर्व वाइस नौसेनापति, यूएस नेशनल इंटेलिजेंस के पूर्व निदेशक, और बूज एलन हैमिल्टन के वरिष्ठ उपाध्यक्ष ने कुछ सार्वजनिक नेटवर्क तक पहुँचने के लिए बायोमेट्रिक प्रमाणीकरण की आवश्यकता के लिए भविष्य की क्षमता के विकास को बढ़ावा दिया। तथा 2009 बायोमेट्रिक कंसोर्टियम सम्मेलन में उनका मुख्य भाषण प्रतिपादित किया था।[30]

उपरोक्त प्रस्ताव में एक मूल आधार यह है कि जिस व्यक्ति ने कंप्यूटर के साथ बायोमेट्रिक्स का उपयोग करके स्वयं को विशिष्ट रूप से प्रमाणित किया है, वह वास्तव में उस कंप्यूटर से संभावित दुर्भावनापूर्ण कार्य करने वाला कारक भी होता है। हालाँकि, यदि कंप्यूटर का नियंत्रण विपरीत कर दिया गया है, उदाहरण के लिए जिसमें कंप्यूटर एक हैकर द्वारा नियंत्रित बॉटनेट का हिस्सा है, तो टर्मिनल पर उपयोगकर्ता की पहचान का जानकारी नेटवर्क सुरक्षा या सहायता कानून प्रवर्तन गतिविधियों में भौतिक रूप से सुधार नहीं करता है।[31]

पशु बायोमेट्रिक्स

टैग या टैटू के बजाय, बायोमेट्रिक तकनीकों का उपयोग जानवरों की पहचान के लिए किया जा सकता है: ज़ेबरा धारियाँ, कृंतक कानों में रक्त वाहिका पैटर्न, थूथन प्रिंट, बैट विंग पैटर्न, प्राइमेट फेशियल रिकॉग्निशन और कोआला स्पॉट सभी का परीक्षण किया गया है।[32]

टैग या टैटू के अतिरिक्त, व्यक्तिगत जानवरों की पहचान करने के लिए बायोमेट्रिक तकनीकों का उपयोग किया जा सकता है। ज़ेबरा धारियाँ, कृंतक कानों में रक्त वाहिका तरीके से, नालमुख प्रिंट, बैट विंग तरीके से, प्राइमेट चेहरे की पहचान और कोआला धब्बे सभी का परीक्षण किया गया है।

मुद्दे और चिंताएं

मानवीय गरिमा

किसी उपयोगकर्ता को पहचानने में बायोमेट्रिक प्रणाली की अक्षमता या गलत उपयोगकर्ता के साथ गलत बायोमेट्रिक गणना करना और विशेष मेट्रिक्स मांगते समय पहचान चोरी करने वालों को पहचान देना और उनके धारक को बहाना नहीं देना मानवीय गरिमा का दुरुपयोग अंतर्गत आता है। उदाहरण के लिए बायोमेट्रिक्स और बायोमेट्रिक्स मांगने के बाद विश्वविद्यालय में प्राध्यापक या मान्यता प्राप्त छात्र होने का दावा करने वाले व्यक्ति को स्वीकृति देना एक गंभीर मुद्दा हो सकता है, जब ऐसे बायोमेट्रिक्स यादृच्छिक उपयोगकर्ताओं और अपराधियों को सौंपे जाते हैं, जो पहचान की चोरी करना चाहते हैं।

बहुत बार बायोमेट्रिक प्रणाली का उपयोग पहचान को धोखा देने के लिए किया जाता है, तथा इसके अतिरिक्त कई दोहरी या नकली पहचान बनाई जाए। ये युगल भी धारक के अधिकार चाहते हैं, रिश्तों में बाधा उत्पन्न कर सकते हैं तथा कई अन्य मुद्दे उत्पन्न हो सकते हैं। ऐसा तब होता है, जब उच्च आवृत्ति होती है तथा गलत मिलान दर अधिक होती है। इसके लिए प्रस्तावित समाधान बायोमेट्रिक्स या इस तरह के निर्धारिण के दौरान डेटा सुधार में त्वरितता होती है, क्योंकि बायोमेट्रिक प्रणाली किसी भी तरह से काम करता है, एक बार पहचान की पहचान हो जाने के बाद अपेक्षित बायोकैरेक्टरिस्टिक्स को अतिरिक्त रूप से निर्धारित किया जाता है, ऐसे में पहचान धारक को परेशान किया जा रहा है जब उसकी पहचान विशेषताएँ अन्य उपयोगकर्ताओं को सौंपा जा रहा है।

अन्य चिंताएं

बॉयोमीट्रिक्स को राज्य प्राधिकरण के विकास के लिए भी महत्वपूर्ण माना जाता है।[33] अनुशासन और बायोपावर [34] के फौकॉल्डियन शब्दों में इसे रखने के लिए मानव विषय को बायोमेट्रिक मापदंडों के संग्रह में बदलकर, बायोमेट्रिक्स व्यक्ति को अमानवीय बना देगा[35] तथा शारीरिक अखंडता का उल्लंघन करेगा और अंततः, मानव गरिमा को ठेस पहुँचाएगा।[36]

एक प्रसिद्ध स्थिति में इतालवी दार्शनिक जॉर्ज आगाम्बेन ने संयुक्त राज्य पर्यटक और आप्रवासी स्थिति संकेतक(US-VISIT) कार्यक्रम के विरोध में पर्यटकों के लिए फिंगरप्रिंट और फोटो खिंचवाने की आवश्यकता के विरोध में संयुक्त राज्य में प्रवेश करने से माना कर दिया। आगाम्बेन ने तर्क दिया कि बायोमेट्रिक डेटा का संग्रह जैव-राजनीतिक टैटू का एक रूप होता है, जो होलोकॉस्ट के दौरान यहूदियों के टैटू के समान है। अगमबेन के अनुसार, बायोमेट्रिक्स मानव व्यक्तित्व को एक नंगे शरीर में परिवर्तित कर देता है। अगमबेन प्राचीन यूनानियों द्वारा जीवन को इंगित करने के लिए उपयोग किए जाने वाले दो शब्दों को संदर्भित करता है,(ज़ोए) जो जानवरों और मनुष्यों के लिए सामान्य जीवन है, बस जीवन और बायोस, जो मानव संदर्भ में जीवन है, अर्थ और उद्देश्यों के साथ अगमबेन ने पूरी मानवता के लिए नग्न शरीर की कमी की परिकल्पना की है।[37] उसके लिए नागरिकों और राज्य के बीच एक नया जैव-राजनीतिक संबंध नागरिकों को उनकी मानवता(बायोस) से वंचित करते हुए, शुद्ध जैविक जीवन(ज़ोए) में बदल रहा है। और बॉयोमीट्रिक्स से इस नई दुनिया का प्रारम्भ करेंगे।

डार्क मैटर्स: ऑन द सर्विलांस ऑफ ब्लैकनेस में, निगरानी विद्वान सिमोन ब्राउन(समाजशास्त्री) ने हाल ही के एक अध्ययन का हवाला देते हुए अगाम्बेन की तरह एक समान आलोचना तैयार की है।<रेफ नाम = गाओ 169– 178 >Gao, Wei; Ai, Haizhou (2009). "Face Gender Classification on Consumer Images in a Multiethnic Environment". बॉयोमीट्रिक्स में अग्रिम. Lecture Notes in Computer Science. Vol. 5558. pp. 169–178. doi:10.1007/978-3-642-01793-3_18. ISBN 978-3-642-01792-6. Archived from the original on 9 October 2016.</ref> बॉयोमीट्रिक्स R&D से संबंधित, जिसमें पाया गया कि शोध की जा रही लिंग वर्गीकरण प्रणाली अफ्रीकियों को पुरुषों के रूप में और मोंगोलोइड्स को महिलाओं के रूप में वर्गीकृत करने के लिए इच्छुक है। <रेफरी नाम = गाओ 169-178 /> नतीजतन, ब्राउन का तर्क है, कि एक वस्तुनिष्ठ बायोमेट्रिक तकनीक की अवधारणा जटिल होती है। यदि इस तरह की प्रणालियों को व्यक्तिपरक रूप से प्रतिरूपित किया गया है, और उपरोक्त अध्ययन में वर्णित त्रुटियों के कारण कमजोर होते हैं। सार्वजनिक और निजी दोनों क्षेत्रों में बायोमेट्रिक प्रौद्योगिकियों का भारी विस्तार इस चिंता को बढ़ाता है। कि निजी क्षेत्र द्वारा बायोमेट्रिक्स का बढ़ता हुआ वस्तुकरण मानव मूल्य के नुकसान के इस खतरे को बढ़ाता है। वास्तव में, निगम बायोमेट्रिक विशेषताओं को अधिक महत्व देते हैं, जितना कि व्यक्ति उन्हें महत्व देते हैं। रेफरी>Walker, Elizabeth (2015). "बॉयोमीट्रिक बूम: कैसे निजी क्षेत्र मानव विशेषताओं को कमोडिटी बनाता है". Fordham Intellectual Property, Media & Entertainment Law Journal. Archived from the original on 20 January 2017. Retrieved 1 May 2017.</रेफरी> ब्राउन ने सुझाव दिया कि, आधुनिक समाज को एक बायोमेट्रिक चेतना को संयुक्त करना चाहिए।, जो इन तकनीकों और उनके अनुप्रयोगों के बारे में सार्वजनिक वाद विवाद, राज्य और निजी क्षेत्र द्वारा उत्तरदायित्व पर महत्त्व देता है, जहां किसी के अपने शरीर के डेटा का स्वामित्व और उपयोग होता है और अन्य बौद्धिक संपदा जो किसी के शरीर के डेटा से उत्पन्न होती है, उसे एक अधिकार के रूप में समझा जाना चाहिए। रेफरी>Browne, Simone (2015). डार्क मैटर्स: ब्लैकनेस की निगरानी पर. Duke University Press. p. 116.</रेफरी>

हालांकि, अन्य विद्वानों रेफरी> मोर्दिनी, ई; मस्सारी, एस.(2008), बॉडी, बायोमेट्रिक्स एंड आइडेंटिटी बायोएथिक्स, 22, 9:488</ref> ने इस बात पर महत्व दिया है, कि वैश्वीकृत दुनिया कमजोर या अनुपस्थित नागरिक पहचान वाले लोगों के विशाल समूह का सामना कर रही है। अधिकांश विकासशील देशों के पास कमजोर और अविश्वसनीय दस्तावेज होते हैं और इन देशों के गरीब लोगों के पास वे अविश्वसनीय दस्तावेज भी नहीं होते हैं। संदर्भ>यूनिसेफ, जन्म पंजीकरण Archived 6 September 2015 at the Wayback Machine</रेफरी> प्रमाणित व्यक्तिगत पहचान के बिना, अधिकार की कोई निश्चितता नहीं होती है तथा कोई नागरिक स्वतंत्रत नहीं होता है। संदर्भ> दहन एम., गेलब ए.(2015) The role of Identification in the 2015 के बाद का विकास एजेंडा Archived 20 September 2015 at the Wayback Machine - वर्ल्ड बैंक वर्किंग पेपर नंबर 98294 08/2015;</ref> कोई अपने अधिकारों का दावा कर सकता है, जिसमें पहचान से मना करने का अधिकार भी सम्मिलित होता है, यदि वह एक पहचान योग्य विषय होता है, यदि उसकी सार्वजनिक पहचान है। तो ऐसे अर्थ में, बायोमेट्रिक्स मानवीय गरिमा और मौलिक अधिकारों के समर्थन और सम्मान को बढ़ावा देने में एक महत्वपूर्ण भूमिका निभा सकता है। संदर्भ>मोर्डिनी ई, रेबेरा ए(2011) प्रतिनिधित्व के बिना कोई पहचान नहीं और बायोमेट्रिक पहचान प्रणाली के उपयोग पर प्रतिबंध होता है। पॉलिसी रिसर्च की समीक्षा, 29, 1:5-20</ref>

उत्सुकतापूर्वक बायोमेट्रिक्स और जोखिम को उत्पन्न करते हैं। हार्वर्ड अंतरराष्ट्रीय समीक्षा में his paper में, प्रोफेसर नायेफ अल-रौधन ने इसके बारे में चेतावनी दी है, कि गलत गणना, गलत आरोप और नागरिक स्वतंत्रता के उल्लंघन के उच्च जोखिम तथा अमेरिका में आलोचकों ने भी संयुक्त राज्य अमेरिका के संविधान के चौथे संशोधन के साथ संघर्ष का संकेत दिया है।

गोपनीयता और भेदभाव

यह संभव होता है, कि बायोमेट्रिक नामांकन के दौरान प्राप्त डेटा का उपयोग उन तरीकों से किया जा सकता है, जिनके लिए नामांकित व्यक्ति ने सहमति नहीं दी होती है। उदाहरण के लिए, अधिकांश बायोमेट्रिक विशेषताएं शारीरिक या पैथोलॉजिकल चिकित्सा स्थितियों का खुलासा कर सकती हैं। उदाहरण के लिए, कुछ फिंगरप्रिंट तरीके क्रोमोसोमल बीमारियों से संबंधित होते हैं, जो आईरिस पैटर्न लिंग प्रकट कर सकते हैं, हाथ नस पैटर्न संवहनी रोग प्रकट कर सकते हैं, अधिकांश व्यवहारिक बायोमेट्रिक्स तंत्रिका संबंधी बीमारियों आदि को भी प्रकट कर सकते हैं,[38] इसके अतिरिक्त दूसरी पीढ़ी के बायोमेट्रिक्स विशेष रूप से व्यवहारिक और इलेक्ट्रो-फिजियोलॉजिकल बायोमेट्रिक्स(उदाहरण के लिए, इलेक्ट्रोकार्डियोग्राफी, इलेक्ट्रोएन्सेफ्लोग्राफी, विद्युतपेशी लेखन पर आधारित), भावना का पता लगाने के लिए भी उपयोग किया जा सकते है।[39]

गोपनीयता चिंताओं की तीन श्रेणियां होती हैं।[40]

- अनपेक्षित कार्यात्मक दायरा: प्रमाणीकरण, प्रमाणीकरण से आगे बढ़ता है, जैसे कि ट्यूमर का पता लगाना।

- अनपेक्षित आवेदन दायरा: प्रमाणीकरण प्रक्रिया सही ढंग से विषय की पहचान करती है जब विषय की पहचान नहीं की जानी चाहिए।

- गुप्त पहचान: पहचान या प्रमाणीकरण की मांग किए बिना विषय की पहचान की जाती है, अर्थात भीड़ में किसी विषय का चेहरा पहचाना जाता है।

सुरक्षित वस्तुओं के मालिकों के लिए खतरा

जब चोरों को सुरक्षित संपत्तियों तक पहुंच नहीं मिल पाती है, तो इस बात की संभावना होती है, कि चोर पहुंच अधिकृत करने के लिए संपत्ति के मालिक का पीछा करेंगे और आक्रमण करेंगे। यदि समाचार बायोमेट्रिक उपकरण से सुरक्षित होते है, तो मालिक को होने वाली क्षति अपरिवर्तनीय हो सकती है, और संभावित रूप से सुरक्षित संपत्ति की तुलना में अधिक खर्च हो सकती है। उदाहरण के लिए, 2005 में, मलेशियाई कार चोरों ने एक व्यक्ति की मर्सिडीज-बेंज एस-क्लास चोरी करने का प्रयास करते समय उसकी उंगली काट दी।[41]

प्रस्तुति पर आक्रमण

बायोमेट्रिक प्रणाली के संदर्भ में, प्रस्तुति अटैक को स्पूफिंग आक्रमण भी कहा जा सकता है।

हाल ही के ISO/IEC 30107 मानक के अनुसार[42] प्रस्तुति हमलों को बायोमेट्रिक प्रणाली के संचालन में हस्तक्षेप करने के लक्ष्य के साथ बायोमेट्रिक कैप्चर सबसिस्टम की प्रस्तुति के रूप में परिभाषित किया गया है। ये आक्रमण या तो प्रतिरूपण या आपत्तिजनक आक्रमण हो सकते हैं। प्रतिरूपण आक्रमण किसी और के होने का नाटक करके पहुंच प्राप्त करने का प्रयास करते हैं। उदाहरण के लिए, अस्पष्टता के आक्रमण चेहरे की पहचान और चेहरे की पहचान प्रणाली से बचने की कोशिश कर सकते हैं।प्रस्तुति हमलों का प्रतिकार करने के लिए कई तरीके प्रस्तावित किए गए हैं।[43]

संकट के समय में निगरानी मानवतावाद

धोखाधड़ी को रोकने और यह सुनिश्चित करने के लिए संकट के समय में कई सहायता कार्यक्रमों द्वारा बॉयोमीट्रिक्स को नियोजित किया जाता है, कि संसाधन जरूरतमंद लोगों के लिए उचित रूप से उपलब्ध हैं। मानवतावादी प्रयासों को जरूरत में व्यक्तियों के कल्याण को बढ़ावा देने के लिए प्रेरित किया जाता है, हालांकि निगरानी मानवतावाद के रूप में बायोमेट्रिक्स का उपयोग विशेष स्थिति में सम्मिलित समूहों के अलग-अलग हितों के कारण संघर्ष उत्पन्न कर सकता है। सहायता कार्यक्रमों और पार्टी के अधिकारियों के बीच बायोमेट्रिक्स के उपयोग पर विवाद उन लोगों को संसाधनों के वितरण को रोकता है, जिन्हें सबसे ज्यादा मदद की जरूरत होती है। जुलाई 2019 में, संयुक्त राष्ट्र विश्व खाद्य कार्यक्रम और हौथी विद्रोही यमन में सैकड़ों हजारों नागरिकों को संसाधन प्रदान करने के लिए बायोमेट्रिक्स के उपयोग पर एक बड़े विवाद में सम्मिलित थे, जिनके जीवन को खतरा है। संयुक्त राष्ट्र विश्व खाद्य कार्यक्रम के हितों के साथ सहयोग करने से इनकार करने के परिणामस्वरूप यमन की आबादी को खाद्य सहायता निलंबित कर दी गई। बायोमेट्रिक्स का उपयोग मूल्यवान जानकारी के साथ सहायता कार्यक्रम प्रदान कर सकता है, हालांकि संकट के अराजक समय के लिए इसके संभावित समाधान सबसे उपयुक्त नहीं हो सकते हैं। गहरी जड़ें जमा चुकी राजनीतिक समस्याओं के कारण होने वाले संघर्ष, जिनमें बायोमेट्रिक्स का कार्यान्वयन दीर्घकालिक समाधान प्रदान नहीं कर सकता है।[44]

रद्द करने योग्य बायोमेट्रिक्स

बायोमेट्रिक्स पर पासवर्ड का एक फायदा यह होता है, कि उन्हें फिर से जारी किया जा सकता है। यदि कोई टोकन या पासवर्ड खो जाता है या चोरी हो जाता है, तो इसे रद्द किया जा सकता है। और एक नए संस्करण द्वारा प्रतिस्थापित किया जा सकता है। यह बायोमेट्रिक्स में स्वाभाविक रूप से उपलब्ध नहीं है। यदि किसी डेटाबेस से किसी के चेहरे के साथ छेड़छाड़ की जाती है तो वे उसे रद्द या फिर से जारी नहीं कर सकते हैं। यदि इलेक्ट्रॉनिक बायोमेट्रिक पहचानकर्ता चोरी हो जाता है, तो बायोमेट्रिक फीचर को बदलना लगभग असंभव है। यह प्रमाणीकरण में भविष्य के उपयोग के लिए व्यक्ति की बायोमेट्रिक सुविधा को संदिग्ध बनाता है, जैसे कि संयुक्त राज्य अमेरिका में कार्मिक प्रबंधन कार्यालय(ओपीएम) से सुरक्षा-निकासी-संबंधित पृष्ठभूमि जानकारी की हैकिंग का मामला प्रस्तुत किया है।

रद्द करने योग्य बायोमेट्रिक्स एक ऐसा तरीका है, जिसमें अधिक सुरक्षित प्रणाली बनाने के लिए बायोमेट्रिक्स में सुरक्षा और प्रतिस्थापन सुविधाओं को सम्मिलित किया जाता है। तथा यह पहली बार रथा एट अल द्वारा प्रस्तावित किया गया था। [45]

रद्द करने योग्य बायोमेट्रिक्स संवेदनशील उपयोगकर्ता-विशिष्ट डेटा की सुरक्षा के लिए बायोमेट्रिक सुविधाओं के जानबूझकर और व्यवस्थित रूप से दोहराए जाने वाले विरूपण को संदर्भित करता है। यदि एक रद्द करने योग्य सुविधा से समझौता किया जाता है, तो विरूपण विशेषताओं को बदल दिया जाता है, और उसी बॉयोमीट्रिक्स को एक नए टेम्पलेट में मैप किया जाता है, जिसे बाद में उपयोग किया जाता है। बायोमेट्रिक क्रिप्टोप्रणाली के अतिरिक्त बायोमेट्रिक टेम्पलेट सुरक्षा उद्देश्य के लिए रद्द करने योग्य बायोमेट्रिक्स प्रमुख श्रेणियों में से एक होता है।[46] बायोमेट्रिक क्रिप्टोप्रणाली में त्रुटि-सुधार कोडिंग तकनीकों को इंट्राक्लास विविधताओं को संभालने के लिए नियोजित किया जाता है।[47] यह उच्च स्तर की सुरक्षा सुनिश्चित करता है लेकिन इसकी सीमाएँ हैं। जैसे कि केवल छोटे इंट्राक्लास विविधताओं के विशिष्ट इनपुट प्रारूप होते है।

नए अनन्य बॉयोमीट्रिक्स उत्पन्न करने के लिए कई तरीके प्रस्तावित किए गए हैं। पहला फिंगरप्रिंट-आधारित रद्द करने योग्य बायोमेट्रिक सिस्टम टुलयाकोव एट अल द्वारा डिजाइन और विकसित किया गया था।[48] जो अनिवार्य रूप से रद्द करने योग्य बॉयोमीट्रिक्स मिलान से पहले बॉयोमीट्रिक छवि या सुविधाओं का विरूपण करते हैं। विरूपण मापदंडों में परिवर्तनशीलता योजना की रद्द करने योग्य प्रकृति प्रदान करती है। प्रस्तावित तकनीकों में से कुछ अपने स्वयं के मान्यता इंजनों का उपयोग करके संचालित होती हैं, जैसे कि टीओएच एट अल।[49] और सव्वाइड्स एट अल।[50] जबकि अन्य विधियां, जैसे कि डब्बा एट अल।[51] मान्यता का संचालन करने के लिए उनकी पहचान फ्रंट-एंड के लिए अच्छी तरह से स्थापित बायोमेट्रिक अनुसंधान की उन्नति का लाभ उठाती हैं। हालांकि यह सुरक्षा प्रणाली पर प्रतिबंधों को बढ़ाता है, तथा यह रद्द करने योग्य टेम्प्लेट को उपलब्ध बायोमेट्रिक तकनीकों के लिए अधिक सुलभ बनाता है।

प्रस्तावित सॉफ्ट बायोमेट्रिक्स

सॉफ्ट बायोमेट्रिक्स को सख्त बायोमेट्रिक मान्यता प्रथाओं के रूप में नहीं समझा जाता है, जो कि पहचान करने वालों और चोरी करने वालों के पक्ष में प्रस्तावित होते हैं।

लक्षण शारीरिक व्यवहारिक या पालन की गई मानवीय विशेषताएँ हैं, जो मनुष्य के सामान्य रूप से अपने साथियों(जैसे ऊंचाई, लिंग, बालों का रंग) को अलग करने के तरीके से प्राप्त हुई हैं। उनका उपयोग प्राथमिक बायोमेट्रिक पहचानकर्ताओं द्वारा प्रदान की गई पहचान की जानकारी के पूरक के लिए किया जाता है। हालांकि नरम बायोमेट्रिक विशेषताओं में किसी व्यक्ति को विशिष्ट और विश्वसनीय रूप से पहचानने के लिए विशिष्टता और स्थायित्व की कमी होती है, और सरलता से नकली हो सकते हैं, वे उपयोगकर्ता की पहचान के बारे में कुछ सबूत प्रदान करते हैं जो फायदेमंद हो सकते हैं। दूसरे शब्दों में इस तथ्य के अतिरिक्त वे किसी विषय को वैयक्तिकृत करने में असमर्थ होते हैं, तथा वे लोगों के बीच अंतर करने में प्रभावी होते हैं। पारंपरिक बायोमेट्रिक प्रणाली के प्रदर्शन को बेहतर बनाने के लिए लिंग, जाति, आंखों का रंग, ऊंचाई और अन्य दृश्य पहचान चिह्न जैसे व्यक्तिगत गुणों के संयोजन का उपयोग किया जा सकता है।[52] अधिकांश सॉफ्ट बायोमेट्रिक्स सरलता से एकत्र किए जा सकते हैं और वास्तव में नामांकन के दौरान एकत्र किए जाते हैं। सॉफ्ट बायोमेट्रिक्स द्वारा दो मुख्य नैतिक मुद्दे उठाए गए हैं।[53] सबसे पहले, कुछ सॉफ्ट बॉयोमीट्रिक लक्षण दृढ़ता से सांस्कृतिक आधारित हैं। उदाहरण के लिए, नस्लवादी दृष्टिकोण का समर्थन करने के लिए जातीयता जोखिम का निर्धारण करने के लिए त्वचा का रंग, बॉयोमीट्रिक लिंग पहचान सर्वोत्तम रूप से तृतीयक यौन वर्णों से लिंग को पहचानती है, तथा आनुवंशिक और गुणसूत्र लिंगों को निर्धारित करने में असमर्थ होने के कारण उम्र बढ़ने की पहचान के लिए सॉफ्ट बायोमेट्रिक्स अधिकांश एजिस्ट स्टीरियोटाइप्स आदि से गहराई से प्रभावित होते हैं। दूसरा, सॉफ्ट बायोमेट्रिक्स में लोगों को वर्गीकृत करने और प्रोफाइलिंग करने की प्रबल क्षमता होती है, इसलिए लांछन और बहिष्करण की प्रक्रियाओं का समर्थन करने का जोखिम होता है।[54]

अंतरराष्ट्रीय कानून में बायोमेट्रिक डेटा की डेटा सुरक्षा

संयुक्त राज्य अमेरिका सहित कई देश अन्य देशों के साथ बायोमेट्रिक डेटा साझा करने की योजना बना रहे हैं।

2009 में "बायोमेट्रिक पहचान" पर यूएस हाउस एप्रोप्रिएशन कमेटी, होमलैंड सिक्योरिटी पर उपसमिति के समक्ष गवाही में, कैथलीन क्रेनिंगर और रॉबर्ट ए मोक्नी[55] ने बॉयोमीट्रिक डेटा के संबंध में अंतर्राष्ट्रीय सहयोग और सहयोग पर टिप्पणी की, जो इस प्रकार है।

यह सुनिश्चित करने के लिए कि हम संयुक्त राज्य अमेरिका में पहुंचने से पहले आतंकवादी नेटवर्क को बंद कर सकते हैं, हमें अंतरराष्ट्रीय बायोमेट्रिक मानकों को चलाने का भी नेतृत्व करना चाहिए। संगत प्रणाली विकसित करके, हम अपने बचाव को जटिल करने के लिए अंतरराष्ट्रीय स्तर पर आतंकवादी सूचनाओं को सुरक्षित रूप से साझा करने में सक्षम होंगे। जिस तरह हम आतंकवादियों और अन्य खतरनाक लोगों की पहचान करने और उन्हें खत्म करने के लिए अमेरिकी सरकार के भीतर सहयोग करने के तरीके में सुधार कर रहे हैं, उसी तरह हमारा भी दायित्व है कि हम विदेश में अपने भागीदारों के साथ काम करें ताकि आतंकवादियों को कोई भी कदम उठाने से रोका जा सके। बॉयोमेट्रिक्स आतंकवादियों की असली पहचान को प्रकाश में लाने का एक नया तरीका प्रदान करते हैं, जिससे उनका सबसे बड़ा लाभ-अज्ञात बना रहता है।

राष्ट्रीय रक्षा पत्रिका में एस. मैग्नसन द्वारा 2009 में लिखे गए एक लेख के अनुसार बायोमेट्रिक डेटा साझा करने के लिए दबाव में रक्षा विभाग शीर्षक से संयुक्त राज्य अमेरिका के बायोमेट्रिक डेटा साझा करने के उद्देश्य से अन्य देशों के साथ द्विपक्षीय समझौते होते हैं।[56] जो उस लेख को उद्धृत करने के लिए पर्याप्त है।

मिलर होमलैंड डिफेंस और अमेरिका के सुरक्षा स्थितियों के कार्यालय के एक सलाहकार ने कहा कि संयुक्त राज्य अमेरिका के पास लगभग 25 देशों के साथ बायोमेट्रिक डेटा साझा करने के लिए द्विपक्षीय समझौते हैं। पिछले कुछ वर्षों के दौरान जब भी किसी विदेशी नेता ने वाशिंगटन का दौरा किया है, विदेश विभाग ने यह सुनिश्चित किया गया है, कि वे इस तरह के समझौते पर हस्ताक्षर करें।

पूर्ण सरकारी प्रकटीकरण की संभावना

नागरिक समुदाय के कुछ सदस्य इस बात को लेकर चिंतित होते हैं, कि बायोमेट्रिक डेटा का उपयोग कैसे किया जाता है, लेकिन पूरा खुलासा नहीं हो सकता है। विशेष रूप से रक्षा बायोमेट्रिक्स पर संयुक्त राज्य अमेरिका के रक्षा विज्ञान बोर्ड टास्क फोर्स की अवर्गीकृत रिपोर्ट में कहा गया है, कि सुरक्षा के संचालन से सीधे संबंधित क्षेत्रों में राष्ट्रीय क्षमताओं की सही और कुल सीमा की रक्षा करना और कभी-कभी छिपाने के लिए भी बुद्धिमानी होती है। संबंधित गतिविधियाँ।[57] यह संभावित रूप से बायोमेट्रिक्स पर भी लागू होता है। तथा यह कहा जाता है कि यह खुफिया और सैन्य अभियानों की एक उत्कृष्ट विशेषता है। जिसका काम संक्षेप में लक्ष्य स्रोतों और विधियों की सुरक्षा को बनाए रखना होता है।

बायोमेट्रिक्स लागू करने वाले देश

बायोमेट्रिक्स का उपयोग करने वाले देशों में ऑस्ट्रेलिया, ब्राज़िल, बुल्गारिया, कनाडा, साइप्रस, यूनान, चीन, गाम्बिया, जर्मनी, भारत, इराक, आयरलैंड, इजराइल, इटली, मलेशिया, नीदरलैंड, न्यूजीलैंड, नाइजीरिया, नॉर्वे, पाकिस्तान, दक्षिण अफ्रीका, सऊदी अरब सम्मिलित हैं।, तंजानिया, टर्की [58] यूक्रेन, संयुक्त अरब अमीरात, यूनाइटेड किंगडम, संयुक्त राज्य अमेरिका और वेनेजुएला ।

निम्न से मध्यम आय वाले देशों में, सामान्य रूप से 1.2 बिलियन लोगों को बायोमेट्रिक पहचान कार्यक्रम के माध्यम से पहले ही पहचान मिल चुकी है।[59]

बायोमेट्रिक मतदाता पंजीकरण और इसी तरह के चुनावी उद्देश्यों को लागू करने वाले कई देश भी हैं।,जो लोकतंत्र और चुनावी सहायता के लिए अंतर्राष्ट्रीय संस्थान के ICTs मे चुनाव डेटाबेस के अनुसार,[60](2017) बायोमेट्रिक मतदाता पंजीकरण(बीवीआर) का उपयोग करने वाले कुछ देश आर्मीनिया, अंगोला, बांग्लादेश, भूटान, बोलीविया, ब्राजील, बुर्किना फासो, कंबोडिया, कैमरून, चाड, कोलंबिया, कोमोरोस, कांगो लोकतांत्रिक गणराज्य | कांगो(लोकतांत्रिक गणराज्य) हैं। कोस्टा रिका, हाथीदांत का किनारा, डोमिनिकन गणराज्य, फ़िजी, गाम्बिया, घाना, ग्वाटेमाला, भारत, इराक, केन्या, लिसोटो, लाइबेरिया, मलावी, वे थे, मॉरिटानिया, मेक्सिको, मोरक्को, मोजाम्बिक, नामिबिया, नेपाल, निकारागुआ, नाइजीरिया, पनामा, पेरू, फिलीपींस, सेनेगल, सेरा लिओन, सोलोमन द्वीप, सोमालीलैंड, स्वाजीलैंड, तंजानिया, युगांडा, उरुग्वे, वेनेजुएला, यमन, जाम्बिया और जिम्बाब्वे ।[61]

भारत का राष्ट्रीय पहचान कार्यक्रम

भारत का राष्ट्रीय आईडी कार्यक्रम जिसे आधार कहा जाता है, दुनिया का सबसे बड़ा बायोमेट्रिक डेटाबेस है। यह एक बायोमेट्रिक्स-आधारित अंकीय पहचान होती है, जो किसी व्यक्ति के जीवनकाल के लिए सौंपी जाती है, सत्यापन योग्य[62] सार्वजनिक डोमेन में तुरंत ऑनलाइन, किसी भी समय, कहीं से भी, पेपरलेस तरीके से। यह बॉयोमीट्रिक डेटा(फिंगरप्रिंट, आईरिस स्कैन और फेस फोटो) के साथ-साथ जनसांख्यिकीय डेटा(नाम, आयु, लिंग, पता, माता-पिता / पति का नाम, मोबाइल फोन नंबर) के आधार पर सुरक्षित रूप से खुदरा सार्वजनिक सेवा प्रदान करने के लिए सरकारी एजेंसियों को सक्षम करने के लिए डिज़ाइन किया गया है। ) एक व्यक्ति का। डेटा को प्रमाणीकरण के लिए इंटरनेट पर एन्क्रिप्टेड रूप में प्रसारित किया जाता है, जिसका उद्देश्य किसी दिए गए स्थान पर किसी व्यक्ति की भौतिक उपस्थिति की सीमाओं से मुक्त करना है।

लगभग 550 मिलियन निवासियों को नामांकित किया गया है और 7 नवंबर 2013 तक 480 मिलियन आधार राष्ट्रीय पहचान संख्याए सौंपी गई हैं।[63] इसका लक्ष्य कुछ वर्षों में 1.2 अरब की पूरी आबादी को कवर करना है।[64] हालांकि, इसे आलोचकों द्वारा निजता संबंधी चिंताओं और राज्य के एक निगरानी राज्य या बनाना गणतंत्र में संभावित परिवर्तन को लेकर चुनौती दी जा रही है।[65][66] लोगों के बीच भय से निपटने के लिए, भारत के सर्वोच्च न्यायालय ने एक नया फैसला सुनाया जिसमें कहा गया कि तब से निजता को एक मौलिक अधिकार के रूप में देखा जाने लगा था।[67] 24 अगस्त 2017 को यह नया कानून स्थापित किया गया था।

मलेशिया का MyKad राष्ट्रीय आईडी कार्यक्रम

मलेशियाई पहचान पत्र के रूप में जाना जाने वाला वर्तमान पहचान पत्र, मलेशिया के राष्ट्रीय पंजीकरण विभाग द्वारा 5 सितंबर 2001 को पेश किया गया था, जिसमें मलेशिया दुनिया का पहला देश बन गया था।[68] एक पहचान पत्र का उपयोग करने के लिए जिसमें प्लास्टिक के एक टुकड़े में एम्बेडेड कंप्यूटर चिप पर फोटो पहचान और फिंगरप्रिंट बायोमेट्रिक डेटा दोनों सम्मिलित हैं।

मलेशियाई पहचान पत्र के रूप में जाना जाने वाला वर्तमान पहचान पत्र, मलेशिया के राष्ट्रीय पंजीकरण विभाग द्वारा 5 सितंबर 2001 को पेश किया गया था, जिसमें मलेशिया दुनिया का पहला देश बन गया था।[68] एक पहचान पत्र का उपयोग करने के लिए जो एक पर फोटो पहचान और फिंगरप्रिंट बायोमेट्रिक डेटा दोनों को सम्मिलित करता है। तथा प्लास्टिक के एक टुकड़े में अंतर्निहित कंप्यूटर चिप मे होता है।

जन्म प्रमाण पत्र के अतिरिक्त एक सत्यापन उपकरण और नागरिकता के प्रमाण के रूप में कार्ड के मुख्य उद्देश्य के अतिरिक्त MyKad एक वैध ड्राइविंग लाइसेंस, एटीएम कार्ड, इलेक्ट्रॉनिक पर्स और सार्वजनिक कुंजी के रूप में अन्य अनुप्रयोगों के हिस्से के रूप में भी कार्य करता है। मलेशियाई सरकार बहुउद्देश्यीय कार्ड(जीएमपीसी) पहल[69] अगर वाहक कार्यों को सक्रिय करना चुनता है।

यह भी देखें

- अभिगम नियंत्रण

- स्वचालित फिंगरप्रिंट पहचान

- एश्योर साइन

- बायोएप्स

- स्कूलों में बायोमेट्रिक्स

- बॉयोमीट्रिक्स के लिए यूरोपीय संघ

- फिंगरप्रिंट पहचान

- फजी एक्सट्रैक्टर

- चाल विश्लेषण

- सरकारी डेटाबेस

- हस्तलिखित बायोमेट्रिक पहचान

- पहचान पत्र अधिनियम 2006

- अंतर्राष्ट्रीय पहचान संघ

- कीस्ट्रोक गतिकी

- मल्टीपल बायोमेट्रिक ग्रैंड चैलेंज

- निजी बायोमेट्रिक्स

- रेटिनल स्कैन

- हस्ताक्षर पहचान

- स्मार्ट सिटी

- अध्यक्ष की पहचान

- नस मिलान

- स्वर विश्लेषण

टिप्पणियाँ

- ↑ Systems can be designed to use a template stored on media like an e-Passport or smart card, rather than a remote database.

संदर्भ

- ↑ Cao, Liling; Ge, Wancheng (2015-03-10). "बहु-कारक बायोमेट्रिक प्रमाणीकरण योजना का विश्लेषण और सुधार: एमएफबीए योजना का विश्लेषण और सुधार". Security and Communication Networks (in English). 01 (4): 617–625. doi:10.1002/sec.1010.

- ↑ Villas-Boas, Antonio. "पासवर्ड अविश्वसनीय रूप से असुरक्षित हैं, इसलिए वेबसाइटें और ऐप्स चुपचाप आपके माउस की गतिविधियों पर नज़र रख रहे हैं और स्मार्टफ़ोन स्वाइप आपके बिना यह सुनिश्चित करने के लिए कि यह वास्तव में आप ही हैं". Business Insider (in English). Retrieved 2014-11-22.

पासवर्ड अविश्वसनीय रूप से असुरक्षित हैं, इसलिए वेबसाइटें और ऐप्स चुपचाप आपके माउस की गतिविधियों को ट्रैक कर रहे हैं और एंड्रॉइड स्वाइप आपके बिना यह सुनिश्चित करने के लिए कि यह वास्तव में आप ही हैं

- ↑ Alzubaidi, Abdulaziz; Kalita, Jugal (2016). "व्यवहार बायोमेट्रिक्स का उपयोग कर स्मार्टफोन उपयोगकर्ताओं का प्रमाणीकरण". IVEE Communications Surveys & Tutorials. 16 (3): 1998–2026. arXiv:1911.04104. doi:10.1109/comst.2016.2537748. ISSN 1553-877X. S2CID 8443300.

- ↑ 4.0 4.1 Jain, A. K.; Bolle, R.; Pankanti, S., eds. (1999). बायोमेट्रिक्स: नेटवर्क्ड सोसाइटी में व्यक्तिगत पहचान. Kluwer Academic Publications. ISBN 978-0-7923-8345-1.

- ↑ Bleicher, Paul (2005). "बॉयोमीट्रिक्स उम्र के आते हैं: सटीकता और सुरक्षा चिंताओं के बावजूद, बॉयोमीट्रिक्स लोकप्रियता प्राप्त कर रहे हैं". Applied Clinical Trials. Applied Clinical Trials-12-01-2005. Retrieved 6 December 2019.

- ↑ 6.0 6.1 6.2 Jain, Anil K.; Ross, Arun (2008). "Introduction to Biometrics". In Jain, AK; Flynn; Ross, A (eds.). बायोमेट्रिक्स की हैंडबुक. Springer. pp. 1–22. ISBN 978-0-387-71040-2. Archived from the original on 9 March 2011.

- ↑ 7.0 7.1 7.2 Sahoo, Soyuj Kumar; Choubisa, Tarun; Prasanna, SR Mahadeva (1 January 2012). "मल्टीमॉडल बायोमेट्रिक पर्सन ऑथेंटिकेशन: ए रिव्यू". IETE Technical Review. 29 (1): 54–75. doi:10.4103/0256-4602.93139. S2CID 62699150. Archived from the original on 16 January 2014. Retrieved 23 February 2012.

- ↑ "बायोमेट्रिक डेटा कैसे स्टोर किया जाता है". ievo Ltd (in British English). 2018-12-10. Retrieved 2020-02-22.

- ↑ Grother, Patrick; Salamon, Wayne; Chandramouli, Ramaswamy (July 2013). "व्यक्तिगत पहचान सत्यापन के लिए बॉयोमीट्रिक विनिर्देश" (PDF): NIST SP 800–76–2. doi:10.6028/nist.sp.800-76-2.

{{cite journal}}: Cite journal requires|journal=(help) - ↑ "एजेंसी सूचना संग्रह गतिविधियाँ: बायोमेट्रिक पहचान". Federal Register. 2018-08-09. Retrieved 2020-02-22.

- ↑ Taylor, Sandra (25 February 2019). "पुन: डीएचएस 2019-00001, डीएचएस डेटा गोपनीयता और अखंडता सलाहकार परिषद" (PDF). Department of Homeland Security. Retrieved 20 February 2020.

- ↑ 12.0 12.1 Haghighat, Mohammad; Abdel-Mottaleb, Mohamed; Alhalabi, Wadee (2016). "डिस्क्रिमिनेंट कोरिलेशन एनालिसिस: मल्टीमॉडल बायोमेट्रिक रिकॉग्निशन के लिए रियल-टाइम फीचर लेवल फ्यूजन". IEEE Transactions on Information Forensics and Security. 11 (9): 1984–1996. doi:10.1109/TIFS.2016.2569061. S2CID 15624506.

- ↑ "आईरिस रिकग्निशन सिस्टम्स के बारे में उठाए गए प्रश्न". Science Daily. 12 July 2012. Archived from the original on 22 October 2012.

- ↑ Saylor, Michael (2012). द मोबाइल वेव: कैसे मोबाइल इंटेलिजेंस सब कुछ बदल देगा. Perseus Books/Vanguard Press. p. 99. ISBN 9780306822988.

- ↑ Bill Flook (3 October 2013). "यह 'बायोमेट्रिक युद्ध' है जिसके बारे में माइकल सायलर बात कर रहे थे". Washington Business Journal. Archived from the original on 7 October 2013.

- ↑ Zahid Akhtar, "Security of Multimodal Biometric Systems against Spoof Attacks" Archived 2 April 2015 at the Wayback Machine, Department of Electrical and Electronic Engineering, University of Cagliari, Cagliari, Italy, 6 March 2012.

- ↑ Daugman, John (24 February 2021). "राष्ट्रीय और वैश्विक पैमानों पर टकराव से बचाव: बिग बायोमेट्रिक एंट्रॉपी को समझना और उसका उपयोग करना" (PDF). doi:10.36227/techrxiv.14061671.

{{cite journal}}: Cite journal requires|journal=(help) - ↑ "बायोमेट्रिक सिस्टम के लक्षण". Cernet. Archived from the original on 17 October 2008.

- ↑ The History of Fingerprints Archived 12 March 2013 at the Wayback Machine.

- ↑ Josh Ellenbogen, Reasoned and Unreasoned Images: The Photography of Bertillon, Galton, and Marey (University Park, PA, 2012)

- ↑ Nitzan Lebovic, "Biometrics or the Power of the Radical Center", in Critical Inquiry 41:4 (Summer, 2015), 841–868.

- ↑ Nitzan Lebovic, "Biometrics or the Power of the Radical Center", in Critical Inquiry 41:4 (Summer, 2015), p. 853.

- ↑ David Lyon, Surveillance Society: Monitoring Everyday Life (Philadelphia, 2001).

- ↑ Kelly A. Gates, Our Biometric Future: Facial Recognition Technology and the Culture of Surveillance (New York, 2011), p. 100.

- ↑ A. Rattani, "Adaptive Biometric System based on Template Update Procedures", PhD thesis, University of Cagliari, Italy, 2010

- ↑ [R. Palaniappan, "Electroencephalogram signals from imagined activities: A novel biometric identifier for a small population", published in E. Corchado et al. (eds): Intelligent Data Engineering and Automated Learning – IDEAL 2006, Lecture Notes in Computer Science, vol. 4224, pp. 604–611, Springer-Verlag, Berlin Heidelberg, 2006. DOI:10.1007/11875581_73]

- ↑ R. Palaniappan, and S. M. Krishnan, "Identifying individuals using ECG signals", Proceedings of International Conference on Signal Processing and Communications, Bangalore, India, pp. 569–572, 11–14 December 2004. DOI:10.1109/SPCOM.2004.1458524]

- ↑ Arnau-González, Pablo; Katsigiannis, Stamos; Arevalillo-Herráez, Miguel; Ramzan, Naeem (February 2021). "BED: EEG-आधारित बायोमेट्रिक्स के लिए एक नया डेटासेट". IEEE Internet of Things Journal. (Early Access) (15): 12219–12230. doi:10.1109/JIOT.2021.3061727. ISSN 2327-4662. S2CID 233916681.

- ↑ 29.0 29.1 Langston, Jennifer (8 May 2015). "सुरक्षा दोषों को प्रकट करने के लिए शोधकर्ताओं ने टेलीऑपरेटेड सर्जिकल रोबोट को हैक किया". Scientific Computing. New Jersey. Archived from the original on 4 March 2016. Retrieved 17 May 2015.

- ↑ McConnell, Mike (January 2009). KeyNote Address. Biometric Consortium Conference. Tampa Convention Center, Tampa, Florida. Archived from the original on 18 February 2010. Retrieved 20 February 2010.

- ↑ Schneier, Bruce. "The Internet: Anonymous Forever". Archived from the original on 12 October 2011. Retrieved 1 October 2011.

- ↑ White, Anna (April 2019). "हाई-टेक, मानवीय तरीके जीवविज्ञानी जानवरों की पहचान कर सकते हैं". Smithsonian. Retrieved 22 March 2019.

- ↑ Breckenridge K. (2005). "The Biometric State: The Promise and Peril of Digital Government in the New South Africa". Journal of Southern African Studies, 31:2, 267–82

- ↑ Epstein C. (2007), "Guilty Bodies, Productive Bodies, Destructive Bodies: Crossing the Biometric Borders". International Political Sociology, 1:2, 149–64

- ↑ Pugliese J. (2010), Biometrics: Bodies, Technologies, Biopolitics. New York: Routledge

- ↑ French National Consultative Ethics Committee for Health and Life Sciences (2007), Opinion N° 98, "Biometrics, identifying data and human rights" Archived 23 September 2015 at the Wayback Machine

- ↑ Agamben G.(1998), Homo Sacer: Sovereign Power and Bare Life. Trans. Daniel Heller-Roazen. Stanford: Stanford University Press

- ↑ Mordini E, Ashton H,(2012), "The Transparent Body – Medical Information, Physical Privacy and Respect for Body Integrity", in Mordini E, Tzovaras D (eds), Second Generation Biometrics: the Ethical and Social Context. Springer-Verlag: Berlin

- ↑ Mordini E, Tzovaras D,(2012), Second Generation Biometrics: the Ethical and Social Context. Springer-Verlag: Berlin

- ↑ Pfleeger, Charles; Pfleeger, Shari (2007). कम्प्यूटिंग में सुरक्षा (4th ed.). Boston: Pearson Education. p. 220. ISBN 978-0-13-239077-4.

- ↑ Kent, Jonathan (31 March 2005). "मलेशिया कार चोरों ने चोरी की उंगली". BBC Online. Kuala Lumpur. Archived from the original on 20 November 2010. Retrieved 11 December 2010.

- ↑ "आईएसओ/आईईसी 30107-1:2016". iso.org (in English). Retrieved 2019-04-23.

- ↑ Marcel, Sébastien; Nixon, Mark S.; Li, Stan Z., eds. (2014). "बॉयोमीट्रिक एंटी-स्पूफिंग की हैंडबुक". Advances in Computer Vision and Pattern Recognition. doi:10.1007/978-1-4471-6524-8. ISBN 978-1-4471-6523-1. ISSN 2191-6586. S2CID 27594864.

- ↑ Latonero, Mark (12 July 2019). "राय". The New York Times.

{{cite news}}: Text "निगरानी मानवतावाद बंद करो" ignored (help) - ↑ N. K. Ratha, J. H. Connell, and R. M. Bolle, "Enhancing security and privacy in biometrics-based authentication systems", IBM Systems Journal, vol. 40, pp. 614–634, 2001.

- ↑ Hui, Lim; Jin, Andrew (2010). "रद्द करने योग्य बायोमेट्रिक्स - स्कॉलरपीडिया". Scholarpedia. 5: 9201. doi:10.4249/scholarpedia.9201.

- ↑ Feng, Y. C.; Yuen, P. C.; Jain, A. K. (2010-03-01). "सुरक्षित और भेदभावपूर्ण चेहरा टेम्पलेट उत्पन्न करने के लिए एक संकर दृष्टिकोण". IEEE Transactions on Information Forensics and Security. 5 (1): 103–117. CiteSeerX 10.1.1.389.5322. doi:10.1109/TIFS.2009.2038760. ISSN 1556-6013. S2CID 18156337.

- ↑ S. Tulyakov, F. Farooq, and V. Govindaraju, "Symmetric Hash Functions for Fingerprint Minutiae", Proc. Int'l Workshop Pattern Recognition for Crime Prevention, Security, and Surveillance, pp. 30–38, 2005

- ↑ A. B. J. Teoh, A. Goh, and D. C. L. Ngo, "Random Multispace Quantization as an Analytic Mechanism for BioHashing of Biometric and Random Identity Inputs", IEEE Transactions on Pattern Analysis and Machine Intelligence, vol. 28, pp. 1892–1901, 2006.

- ↑ M. Savvides, B. V. K. V. Kumar, and P. K. Khosla, "'Corefaces' – Robust Shift-Invariant PCA based Correlation Filter for Illumination Tolerant Face Recognition", presented at IEEE Computer Society Conference on Computer Vision and Pattern Recognition (CVPR'04), 2004.

- ↑ M. A. Dabbah, W. L. Woo, and S. S. Dlay, "Secure Authentication for Face Recognition", presented at Computational Intelligence in Image and Signal Processing, 2007. CIISP 2007. IEEE Symposium on, 2007.

- ↑ Ratha, N. K., J. H. Connell, and R. M. Bolle. (2001). "Enhancing security and privacy in biometrics based authentication systems". IBM Systems Journal 40(3): 614–634.

- ↑ Mordini E, Ashton H (2012), "The Transparent Body – Medical Information, Physical Privacy and Respect for Body Integrity'". In Mordini E, Tzovaras D (eds), Second Generation Biometrics: the Ethical and Social Context. Berlin: Springer-Verlag Archived 16 February 2018 at the Wayback Machine, 2057–83

- ↑ Mordini E (2013) Biometrics. In Henk A. M. J. ten Have, Bert Gordijn (eds) Handbook of Global Bioethics Berlin: Springer, 341–356

- ↑ "Testimony of Deputy Assistant Secretary for Policy Kathleen Kraninger, Screening Coordination, and Director Robert A. Mocny, US-VISIT, National Protection and Programs Directorate, before the House Appropriations Committee, Subcommittee on Homeland Security, 'Biometric Identification'". US Department of Homeland Security. March 2009. Archived from the original on 18 February 2010. Retrieved 20 February 2010.

{{cite journal}}: Cite journal requires|journal=(help) - ↑ Defense Science Board (March 2007). "Chapter 17 §Recommendation 45" (PDF). On Defense Biometrics. Unclassified Report of the Defense Science Board Task Force. Washington, D.C.: Office of the Under Secretary of Defense For Acquisition, Technology, and Logistics. p. 84. Archived from the original (PDF) on 13 June 2011. Retrieved 20 February 2010.

- ↑ web article dated 24 February 2015 Archived 3 February 2016 at the Wayback Machine in planet biometrics entitled "Biometric voter registration launches in Tanzania" accessed 21 January 2016

- ↑ Gelb, Alan; Julia Clark (2013). विकास के लिए पहचान: बॉयोमीट्रिक्स क्रांति. The Center for Global Development. Archived from the original on 13 March 2013.

- ↑ "इलेक्शन डेटाबेस में आईसीटी | इंटरनेशनल आईडिया". www.idea.int (in English). Archived from the original on 22 July 2017. Retrieved 2017-07-19.

- ↑ "यदि EMB मतदाता पंजीकरण डेटा एकत्र करने के लिए प्रौद्योगिकी का उपयोग करता है, तो क्या बायोमेट्रिक डेटा कैप्चर किया जाता है और पंजीकरण के दौरान उपयोग किया जाता है? | अंतर्राष्ट्रीय आईडिया". www.idea.int (in English). Archived from the original on 29 July 2017. Retrieved 2017-07-19.</रेफरी><ref>"बायोमेट्रिक मतदाता पंजीकरण और मतदाता पहचान —". aceproject.org (in English). Retrieved 2017-07-19.

- ↑ "आधार डेटा रखा जाता है, केवल अपने सुरक्षित सर्वर पर संसाधित किया जाता है: यूआईडीएआई". The Economic Times. 30 August 2017. Archived from the original on 7 December 2017.

- ↑ "यूआईडीएआई का कहना है कि आधार योजना मौलिक अधिकारों का उल्लंघन नहीं करती है". Zee News. 22 October 2013. Archived from the original on 25 October 2013.

- ↑ "Building a Biometric National ID: Lessons for Developing Countries from India's Universal ID Program", Alan Gelb and Julia Clark, The Center for Global Development, October 2012, "Building a Biometric National ID: Lessons for Developing Countries from India's Universal ID Program". Archived from the original on 17 September 2018. Retrieved 2013-02-27.

- ↑ "आधार फिर: "अरे वे लिविंग इन बनाना रिपब्लिक?" ास्क्स शत्रुघ्न सिन्हा". ndtv.com. Archived from the original on 3 February 2018. Retrieved 6 May 2018.

- ↑ "आधार को उंगली देना - टाइम्स ऑफ इंडिया". indiatimes.com. Archived from the original on 13 February 2018. Retrieved 6 May 2018.

- ↑ Gemalto (1 July 2018). "भारत में आधार परियोजना: 2018 तथ्य और रुझान". Gemalto. Retrieved 8 October 2018.

- ↑ 68.0 68.1 "मलेशिया का राष्ट्रीय 'MyKad' आईडी कार्ड नागरिकों की सेवा के माध्यम से सफल हो रहा है". SecureIDNews (in English). Retrieved 2020-12-13.

- ↑ "MalaysiaCentral.com - MyKad: सरकार बहुउद्देशीय कार्ड". 2010-11-02. Archived from the original on 2 November 2010. Retrieved 2020-12-13.

अग्रिम पठन

- Biometrics Glossary – Glossary of Biometric Terms based on information derived from the National Science and Technology Council(NSTC) Subcommittee on Biometrics. Published by Fulcrum Biometrics, LLC, July 2013

- Biomtrics Institute Privacy Code, September 2006

- Biometric Vulnerability Assessment Framework, Published by the Biometrics Institute, 2007–2011

- Delac, K., Grgic, M.(2004). A Survey of Biometric Recognition Methods.

- "Fingerprints Pay For School Lunch".(2001). Retrieved 2008-03-02. [1]

- "Germany to phase-in biometric passports from November 2005".(2005). E-Government News. Retrieved 2006-06-11. [2][dead link]

- Oezcan, V.(2003). "Germany Weighs Biometric Registration Options for Visa Applicants", Humboldt University Berlin. Retrieved 2006-06-11.

- Ulrich Hottelet: Hidden champion – Biometrics between boom and big brother, German Times, January 2007.

- Paul Benjamin Lowry, Jackson Stephens, Aaron Moyes, Sean Wilson, and Mark Mitchell(2005). "Biometrics, a critical consideration in information security management", in Margherita Pagani, ed. Encyclopedia of Multimedia Technology and Networks, Idea Group Inc., pp. 69–75.

- Dunstone, T. and Yager, N., 2008. Biometric system and data analysis. 1st ed. New York: Springer.

इस पेज में लापता आंतरिक लिंक की सूची

- निगरानी करना

- आईरिस मान्यता

- चोरी की पहचान

- बहुमत मतदान

- नकली आक्रमण

- प्राप्तकर्ता परिचालन विशेषता

- डेविड ल्यों(समाजशास्त्री)

- पशु पहचान

- उत्पाद बनाए

- मोंगोलोएड

- संयुक्त राज्य अमेरिका के संविधान में चौथा संशोधन

- भावना का पता लगाने

- चेहरा पहचानना

- कहानियो

- सोलोमन इस्लैंडस

- काग़ज़ का टुकड़ा

- भारत में मोबाइल टेलीफोन नंबरिंग

- स्कूलों में बॉयोमीट्रिक्स

- बायोमेट्रिक्स के लिए यूरोपीय संघ

- स्वचालित फिंगरप्रिंट पहचान

- स्वर विश्लेषण

बाहरी संबंध

![]() The dictionary definition of बॉयोमेट्रिक्स at Wiktionary

The dictionary definition of बॉयोमेट्रिक्स at Wiktionary